CWT(Carlson Wagonlit Travel)는 글로벌 기업체 출장 전문 매니지먼트(Travel Management Company, TMC) 기업입니다. CWT는 B2B 사업을 하고 있기 때문에 우리에게는 조금 낯선 회사일 수도 있습니다.

CWT는 2018년 기준 전세계 150개국 3,000여 곳 지사에서 임직원 2만여 명이 일하고 있는 다국적 기업입니다. 미국 경제전문지 포춘(Fortune)이 선정한 글로벌 500대 기업 중 절반 이상이 고객사로 등록되어 있습니다. CWT의 글로벌 연 매출액은 약 270억 달러 정도로 알려져 있습니다.

CWT는 고객이 된 기업에게 효율적인 출장 프로그램을 제공하고 관리를 해주는 업무를 수행합니다. 효율적인 기업 출장관리를 위해 체계적인 서비스, 비용절감, 출장자들의 안전과 정보보안 및 규정준수 등 B2B 고객에 필요한 것들을 제안하고 있습니다.

최근 프랑스 르몽드지에 따르면 정보보안을 포함한 기업 출장관리 기업 CWT가 Ragnar Locker 랜섬웨어에 걸려 $4.5M의 상당의 비트코인을 지불하고 랜섬웨어를 해결한 사례가 발생하였다고 보도하였습니다. 이 사건으로 CWT는 금전적 피해를 입었지만, 특이하게도 해커로부터 보안 어드바이스를 받은 것으로 알려졌습니다. 실제 공격포인트를 알고 있는 해커로부터 보안 취약점에 대한 컨설팅을 받았다고도 표현할 수 있을 것 같습니다.

유래 없이 랜섬웨어에 결려 막대한 비용을 지불한 이후에 보안 어드바이스를 받은 CWT 사례에 대해 살펴보겠습니다.

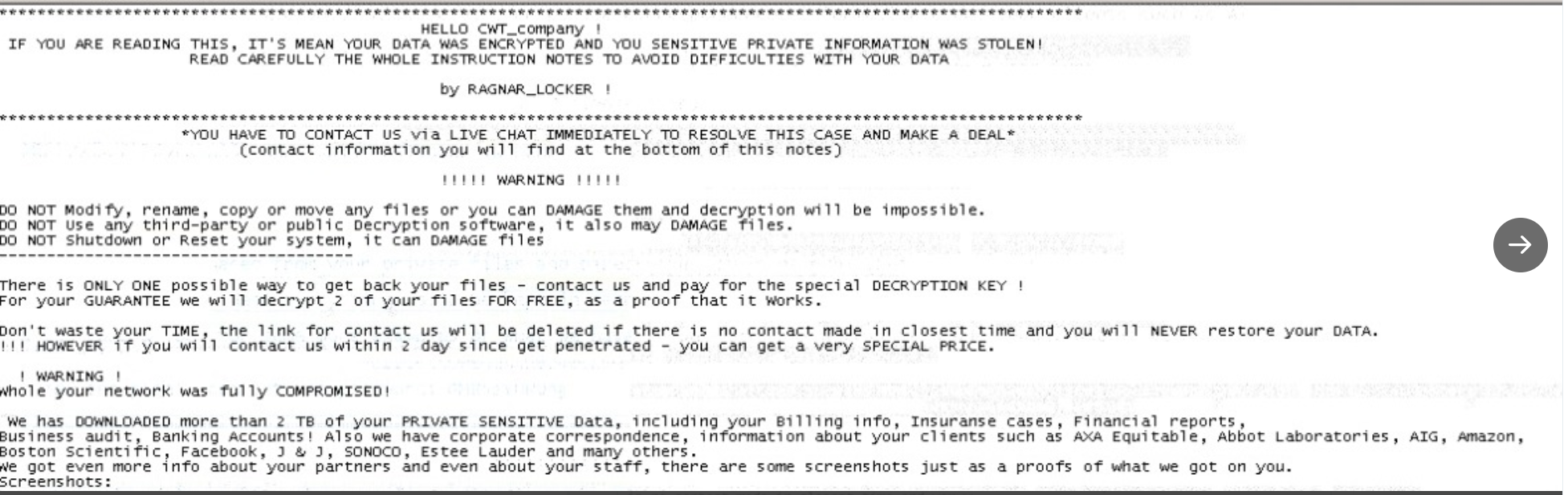

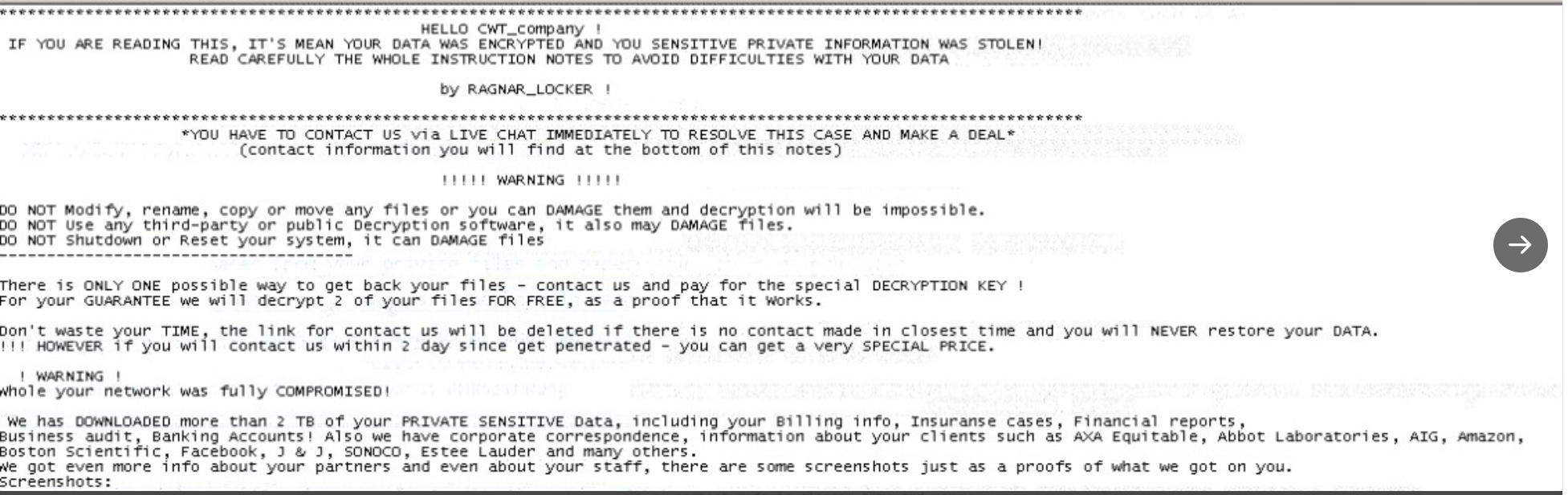

아래의 그림은 해커가 최초로 CWT에 경고한 메시지입니다. Ragnar Locker 랜섬웨어에 걸렸으니 비용을 지불하라는 내용입니다.

랜섬웨어와 EDR

[해커 경고 메시지]

출처: https://pbs.twimg.com/media/EeK6ho9XsAAzy7f.jpg

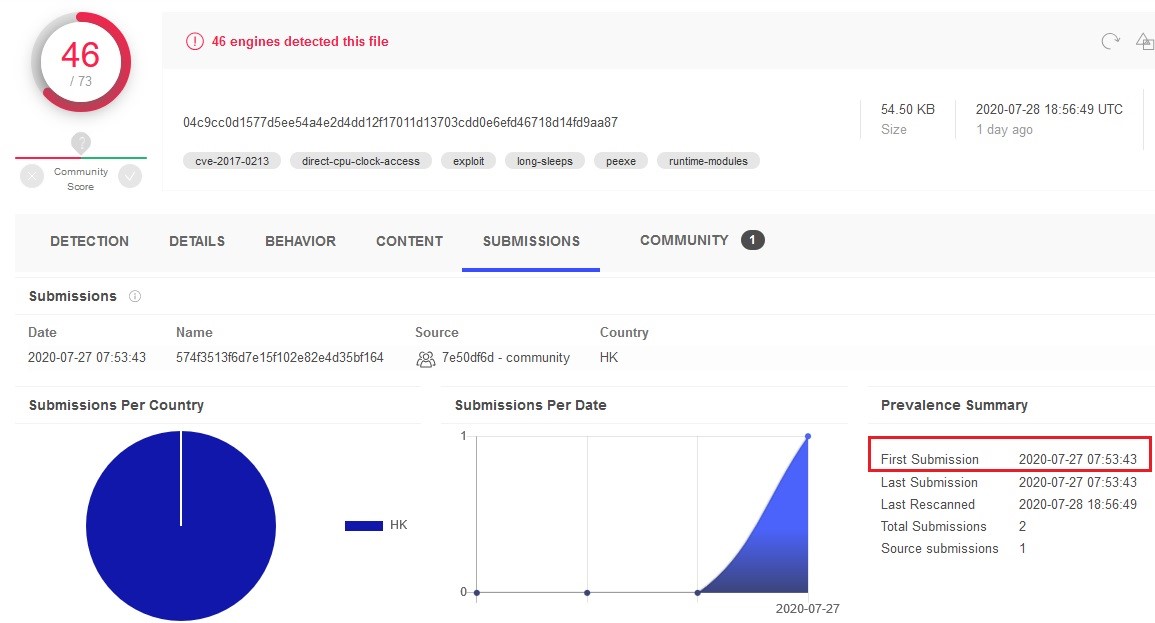

[멀웨어 탐지 현황]

출처: https://pbs.twimg.com/media/EeK6iqGX0AEn3ev.jpg

초기 해커는 CWT가 보유한 3만대의 단말이 감염되었으니 암호 해제와 해커가 다운로드한 데이터를 서버에서 전부 삭제하는 조건으로 $10M 요구하였습니다. 이후 CWT담당자가 해커와의 협상과정을 거쳐 최종적으로 $4.5M로 합의금액이 결정되었으며, 이는 비트코인으로 지불이 되었습니다.

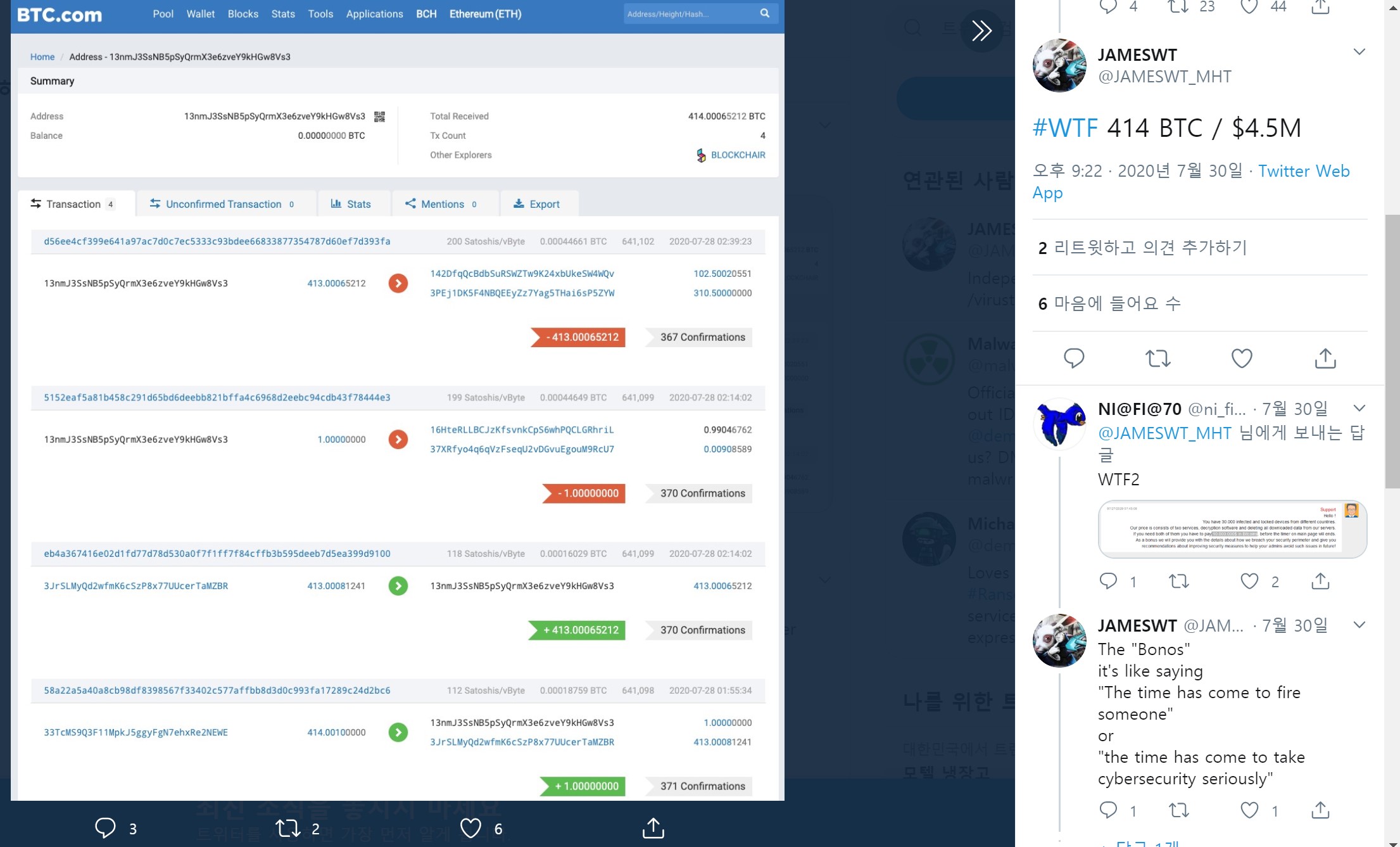

비트코인이 전달된 내용은 아래와 그림과 같습니다.

[$4.5M 상당 비트코인 전달 화면]

출처: https://twitter.com/JAMESWT_MHT/status/1288812156721520640?s=20

랜섬웨어와 EDR

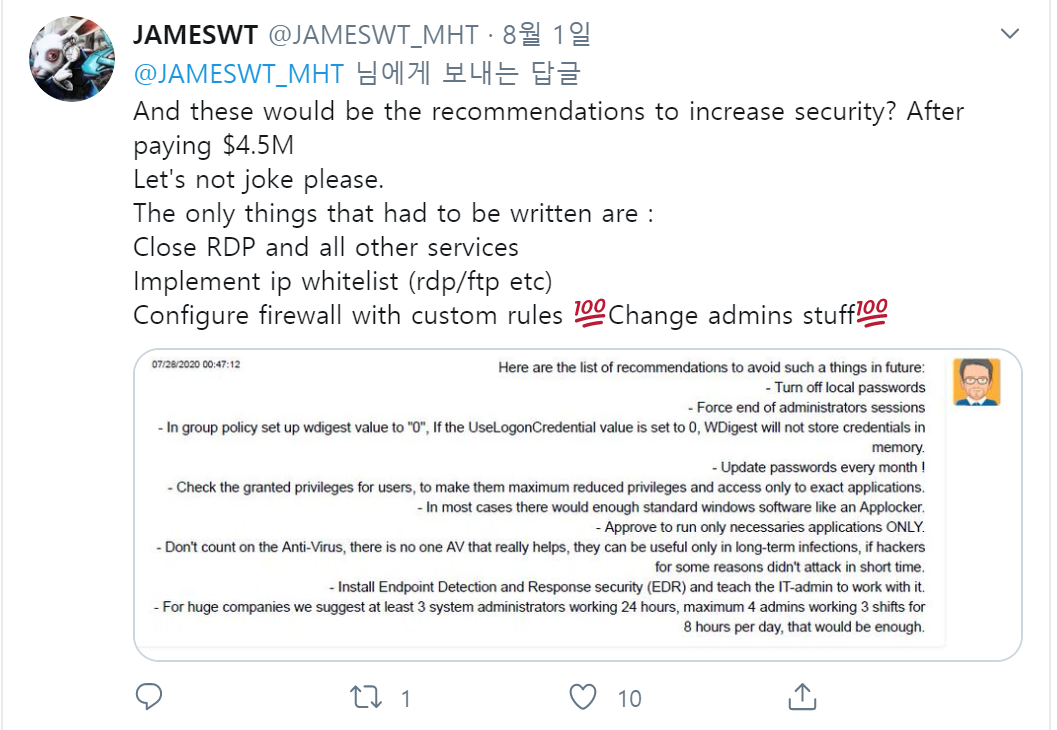

금전적 보상을 획득한 해커는 보안 위협에 대하여 다음과 10가지 사항에 대하여 보안 어드바이스를 제시하였습니다. 여러분들도 자사의 상황에 대입하여 살펴보시면 도움이 될 것으로 사료됩니다. 왜냐하면 아이러니하게도 보안담당자 만큼 또는 그 이상으로 보안 위협에 대하여 심층적으로 생각하는 해커의 어드바이스이기 때문입니다.

[해커가 보안에 대해 어드바이스한 내용]

출처: https://twitter.com/ni_fi_70/status/1288826520430161927?s=20

※ 로컬 암호 비활성화

※ 관리자 세션 강제 종료

※ 그룹 정책에서 WDigest 값을 ‘0’으로 설정. UseLogonCredential 값이 ‘0’이면 메모리에 저장이 안됨

※ 매월 암호 변경

※ 사용자 권한 확인 후 최소화하고, 필요한 응용 프로그램만 접근 가능하게 변경

※ 대부분의 경우 Applocker 정도면 다 지킬 수 있음

※ 꼭 필요한 응용 프로그램만 실행하도록 승인해야 함

※ 안티바이러스(AV)만을 맹신하지 말라. 장기적인 감염이나 공격에는 도움이 될 수 있지만, 대부분은 도움이 안됨

※ EDR(Endpoint Detection and Response)을 설치하고 IT관리자들에게 사용하도록 지시해야 함

※ 규모가 큰 회사들은 최소한 3명의 시스템 관리자가 24시간 근무하는 것을 추천하고, 4명의 관리자가 하루에 8시간씩 3교대 하는 정도면 충분함

CWT 사례를 통해 얻을 수 있는 교훈은 ‘소 읽고 외양간 고치기’ 식의 보안정책을 지양하고, 선제적으로 보안 위협 포인트를 처리할 수 있는 솔루션을 도입하는 것입니다. 시스템과 사용자가 융합되고 네트워크와 엔드포인트의 구별이 없는 환경이 도래하고 있습니다. 우리가 보안 위협을 인지하지 못하고 있는 지금도 환경은 급격하게 변화하고 있습니다.

하지만 크게 걱정하실 필요는 없습니다. 여러분들 곁에는 보안 소프트웨어 기업 지니언스가 있습니다.

EDR에 대한 자세한 사항은 아래 참조 URL을 통해 알아보실 수 있습니다. 영업상담 및 도입 문의는 여기를 클릭해주세요.

참조 URL

https://www.genians.co.kr/resources/Genian_Insights_E_Whitepaper_ML.html

https://www.genians.co.kr/resources/Genian_Insights_E_introduction.html

https://www.genians.co.kr/resources/Genian_Insights_E_Brochure.html

https://www.genians.co.kr/resources/Genian_Insights_E_Datasheet.html

https://www.genians.co.kr/resources/Genian_Insights_E_Whitepaper_XBA.html

.png)

.png)